Bei Decrypt9 handelt es sich um ein Open-Source Decryption-Tool und sozusagen das Schweizer Taschenmesser unter den System-Tools!

Features

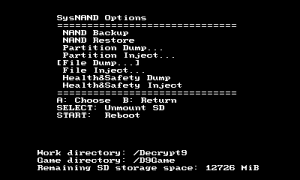

- Sichern und Wiederherstellen des Sys- und EmuNANDs

- Sichern und Wiederherstellen der Freundesliste

- Sichern und Wiederherstellen von GBA VC-Speicherdaten

- Um VBA-Speicherstände zu injizieren, ziehe diese zuerst auf dieses Tool (15 KB), um sie auf 32 KB zu trimmen

- Das letzte GBA-Spiel, was gestartet wurde, wird gedumpt!

- Flashen von Savegames auf DS-Cartridges

- Konvertieren von .3DS in CIA

- Konvertieren von Inhalten in CIAs

- Dumpen der CXI von Inhalten

- Dumpen von Cartridges als ROM-Abbild

- Auch DS- und DSi-erweiterte-Spiele

- Dumpen von Cartridges in CIA

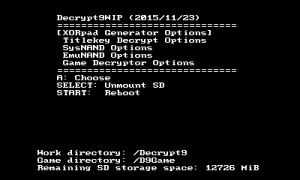

- XORPads für das Entschlüsseln von NCCH-Dateien (".3ds") erstellen

- XORPads für das Entschlüsseln von Dateien im "Nintendo 3DS" Ordner erstellen

- XORPads für das Entschlüsseln der TWLN- und CTRNAND-Partitionen erstellen

- Titlekeys entschlüsseln, entweder von einer Datei oder direkt vom Sys-/EmuNAND

- Dumpen & Injizieren jeglicher Partitionen vom Sys- in den EmuNAND

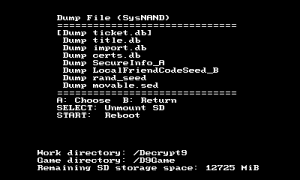

- Dumpen & Injizieren einiger Dateien (ticket.db, …) vom Sys- in den EmuNAND

- Irgendeine Applikation in die Gesundheitswarnungs-Applikation injizieren

- SeedDB-Datei erstellen und aktualisieren

- NCCH- (".3ds") und CIA-Dateien entschlüsseln (cryptofix)

- Dateien aus dem "Nintendo 3DS" Ordner direkt entschlüsseln

- …und sehr viel mehr!

Ausführen

boot9strap:

Falls du Luma3DS verwendest, kopiere die Decrypt9WIP.firm in /luma/payloads und benenne sie um in "knopf_decrypt9.firm", wobei du "knopf" durch einen Knopf des 3DS ersetzen musst (bspw. "y_decrypt9.firm"). Dieser Knopf muss dann beim Starten des 3DS gedrückt gehalten werden. Im Luma3DS-Wiki erfährst du mehr über das Payload-Chainloading. Du kannst die FIRM auch direkt starten, wenn du sie in "boot.firm" umbenennst.

arm9loaderhax:

Falls du Luma3DS verwendest, kopiere die Decrypt9WIP.bin in /luma/payloads und benenne sie um in "knopf_decrypt9.bin", wobei du "knopf" durch einen Knopf des 3DS ersetzen musst (bspw. "y_decrypt9.bin"). Dieser Knopf muss dann beim Starten des 3DS gedrückt gehalten werden. Im Luma3DS-Wiki erfährst du mehr über das Payload-Chainloading. Du kannst die BIN auch direkt starten, wenn du sie in "arm9loaderhax.bin" umbenennst. Ein Bootloader funktioniert natürlich auch.

Homebrew Launcher:

Decrypt9 kann auch über den Homebrew Launcher gestartet werden, falls vorher ein ARM9 Kernel-Exploit ausgeführt wurde. Diese Möglichkeit funktioniert nicht mit arm9loaderhax!

CakeHax Browser:

Rufe unter einer kompatiblen Version (4.0 – 9.2) die URL https://dukesrg.github.io/?Decrypt9WIP.dat im 3DS-Browser auf. Lösche vorher den Verlauf des Browsers.

CakeHax MSET:

Führe unter einer kompatiblen Version (4.0 – 4.5, 6.0 – 6.3) den MSET-Exploit aus.

Arbeitsverzeichnis

Wir empfehlen, im Root der SD-Karte den Ordner "files9" anzulegen, da dies die Übersicht verbessert und für einige Decrypt9-Features sogar benötigt wird. Falls dieser Ordner nicht existiert, ist das Arbeitsverzeichnis der Root der SD-Karte.

Unterstützungsdateien

Für manche Features und Umgebungen benötigt Decrypt9 einige Unterstützungsdateien (bspw. Keys), damit alles korrekt funktioniert. Wir dürfen diese Dateien hier nicht anbieten, da dies geschütztes Material von Nintendo ist.

Hier ist eine Liste an Dateien, die unterstützt werden und wozu sie benötigt werden:

- slot0x25keyX.bin: Zum Entschlüsseln von 7x-Crypto NCCHs und CIAs auf einem Old3DS mit der Firmware < 7.0

- slot0x18keyX.bin: Zum Entschlüsseln von Secure-3-Crypto NCCHs und CIAs auf einem Old3DS ohne arm9loaderhax

- slot0x1BkeyX.bin: Zum Entschlüsseln von Secure-4-Crypto NCCHs und CIAs

- slot0x24keyY.bin: Zum Sichern und Injizieren von Speicherständen von Gameboy Advance Virtual Console

- aeskeydb.bin: Dies ist eine Ansammlung der vier Schlüssel von oben und kann mit Decrypt9s "Build Key Database" Feature erstellt werden

- seeddb.bin: Decrypt9 kann diese Datei erstellen und aktualisieren. Sie enthält die Seeds, die auf dem System installiert sind. Diese Datei wird benötigt, um Seed-Crypto NCCHs und CIAs zu entschlüsseln – dazu muss die seeddb.bin den Seed des Spiels beinhalten, welches entschlüsselt werden soll

- otp.bin: Diese Datei enthält die OTP-Region des 3DS, welche konsolenspezifische Schlüssel enthält und wird benötigt, wenn unter Nicht-arm9loaderhax-Einstiegspunkten (bspw. MSET oder der Browser) der "geheime" Sektor 0x96 des New3DS (oder des Old3DS mit arm9loaderhax) entschlüsselt werden soll

- movable.sed: Kann per Decrypt9 gedumpt werden – wird benötigt, um SD-Dateien eines anderen 3DS oder einer anderen Installation des eigenen 3DS zu entschlüsseln. Wird nicht benötigt, wenn eigene Sys-/EmuNAND-Dateien entschlüsselt werden

- secret_sector.bin: Eine Kopie der entschlüsselten, unberührten sector0x96.bin. Diese wird für die Entschlüsselung der verschlüsselten ARM9-Sektion der New3DS-FIRM benötigt. Wird sonst für nichts benötigt; als Ersatz dienen die Dateien slot0x11key95.bin und slot0x11key96.bin

- d9logo.bin: Ein Bild, welches auf dem unteren Bildschirm angezeigt wird. Um ein eigenes anzeigen zu lassen, erstelle ein Bild mit den Maßen 320x240px und konvertiere es in eine BIN (Rotate 90° angehakt lassen!). Das Konvertieren geht auch per ImageMagick: convert bild.png -rotate 90 bgr:d9logo.bin

Steuerung

Die Steuerung wird auch auf dem Bildschirm angezeigt.

- HOCH/RUNTER: Menü navigieren, Ausgabe scrollen, Optionen wählen

- A: Untermenü öffnen, Aktion bestätigen

- B: Untermenü verlassen, Aktion abbrechen

- L/R: Zwischen Untermenüs wechseln (nur auf der ersten Ebene)

- X: Screenshot anfertigen

- X + LINKS/RECHTS: Screenshot aller Untermenüs/Einträge anfertigen (nur im Hauptmenü)

- SELECT: SD-Karte unmounten, um sie entfernen zu können (nur im Hauptmenü)

- HOME/START: Konsole neu starten

- POWER/START + LINKS: Konsole ausschalten

Bei einigen Aktionen (z.B. sichern und wiederherstellen eines NAND-Dumps) muss eine Datei oder ein Verzeichnis gewählt werden. Hier kann mit dem Steuerkreuz und A eine Auswahl getroffen werden. Die meisten Dateioperationen (bis auf kritische, wie das Wiederherstellen eines NANDs) lassen sich abbrechen, wenn B gedrückt gehalten wird.