Im Mai wurde von einer Bannwelle berichtet, die sich wohl gegen 3DS-Systeme mit einer Custom Firmware richtet (obwohl die genaue Ursache noch nicht ganz klar ist). Verzweifelt suchen betroffene User nach einer Möglichkeit zur Entbannung – und fanden Hoffnung in der Homebrew "UnbanMii", welche versprach, den 3DS zu entbannen, indem die LocalFriendCodeSeed_B ausgetauscht wird. Nun hat astronautlevel2 herausgefunden, dass es sich dabei um Malware handelt, die nebenbei noch konsolenspezifische Daten auf einen fremden Server hochlädt.

Update am Ende des Artikels!

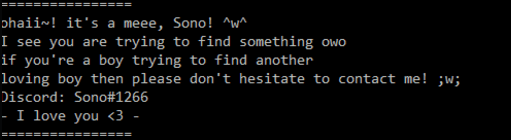

Von Langeweile auf der Arbeit geplagt, fragte sich astronautlevel2, warum die zweite Version von UnbanMii proprietär ist – also warum der Quellcode nicht öffentlich vorliegt. Es stellte sich heraus, dass UnbanMii eine Xorpad-Verschlüsselung nutzt, mit einem… recht obskuren Schlüssel:

Nach etwas Netzwerksniffing fand er heraus, dass UnbanMii 2.0 die LocalFriendCodeSeed_B, die SecureInfo_A und die movable.sed auf einen fremden Server über eine unverschlüsselte Verbindung hochgeladen werden, egal, ob die jeweilige Option angehakt ist, oder nicht.

Nach etwas Netzwerksniffing fand er heraus, dass UnbanMii 2.0 die LocalFriendCodeSeed_B, die SecureInfo_A und die movable.sed auf einen fremden Server über eine unverschlüsselte Verbindung hochgeladen werden, egal, ob die jeweilige Option angehakt ist, oder nicht.

Unnötig zu erwähnen, dass das Sammeln und Hochladen solch sensibler Daten höchst illegal ist. Nochmal: Die Homebrew wurde direkt auf dem 3DS ausgeführt. SciresM macht passenderweise auf Twitter darauf aufmerksam, dass man Closed-Source-Software nicht trauen sollte, erst Recht nicht, wenn sie auf einer Konsole ausgeführt wird – ironischerweise erinnert das an einen anderen Fall, der erst kürzlich auftrat…

Unnötig zu erwähnen, dass das Sammeln und Hochladen solch sensibler Daten höchst illegal ist. Nochmal: Die Homebrew wurde direkt auf dem 3DS ausgeführt. SciresM macht passenderweise auf Twitter darauf aufmerksam, dass man Closed-Source-Software nicht trauen sollte, erst Recht nicht, wenn sie auf einer Konsole ausgeführt wird – ironischerweise erinnert das an einen anderen Fall, der erst kürzlich auftrat…

UPDATE: 14 User waren betroffen, die Datenbank wurde gelöscht.

UPDATE 2: Wir haben einen Satz entfernt, der spekulierte, dass der Entwickler die Seeds selbst benutzte, um sich zu entbannen. Jedoch kann das ja nicht sein, da die Seeds schon gebannt sind, wie ein Kommentator richtig anmerkte. Außerdem gibt es eine technische Erklärung auf GBATemp. Laut dieser handelte es sich lediglich um "Sicherheitsprüfungen". Natürlich ändert das nichts an dem Status der Malware.