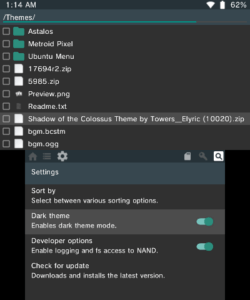

Mit Custom-Themes lässt sich der Universal-Updater mit eigenen Farben anpassen! Auch lassen sich Meldungen auf dem Touchscreen bestätigen. Ferner wurden zahlreiche Bugs gefixt.

Changelog

What's New? * Added Chinese (Simplified and Traditional, though Traditional is not fully translated currently) * Added custom themes, see the wiki page for details * Prompts now have buttons on the touch screen you can tap in addition to pressing A and B Changes * Shortened the description so it fits better in the Homebrew Launcher Bug fixes * Fixed not showing progress bar when self updating * Fixed not showing a progress bar when downloading the custom font on selecting Ukrainian * Fixed putting 3DSX files in folders setting not saving * Fixed sometimes crashing when a download failed * Fixed apps being set as installed if the installation failed * Fixed prompts sometimes immediately accepting instead of waiting for another key press * Fixed the Add Selection to Queue button's text max width being bigger than the button