Speichert Screenshots als unkomprimierte BMPs, statt komprimierten JPGs – auch in Spielen, die diese verbieten.

Die neue Switch-Firmware 15.0.0 wird unterstützt.

add 15.0.0.1120 patch

Nach dem Flop der Wii U entwickelte Nintendo das Konzept "Zuhause und unterwegs spielen" weiter und veröffentlichte im März 2017 die Nintendo Switch – mit durchschlagendem Erfolg.

Eine Custom Firmware auszuführen wurde besonders einfach, nachdem ein Hardware-Exploit gefunden wurde, der später nur durch eine neue Hardware-Revision behoben werden konnte. Die Homebrew-Entwicklung verläuft allerdings eher schleppend und die Szene ist seit jeher mit Streitigkeiten überschüttet, die die Community gespalten hat.

Die Switch läutete auch eine Phase ein, in der Nintendo auch rechtlich gegen Homebrew-Entwickler und -Anbieter vorging. So ließen sie auch einige Download-Seiten der WiiDatabase aus dem Google-Index entfernen.

Im Juni 2025 wurde der Nachfolger "Nintendo Switch 2" veröffentlicht.

Speichert Screenshots als unkomprimierte BMPs, statt komprimierten JPGs – auch in Spielen, die diese verbieten.

Die neue Switch-Firmware 15.0.0 wird unterstützt.

add 15.0.0.1120 patch

Patches, die das Aufnehmen von Screenshots und Videos in jedem Spiel erlauben. Umgeht auch nervige Screenshot-Sperren und Copyright-Texte und erlaubt Video-Streaming per SysDVR!

Die dvr-Patches zum Aufnehmen von Screenshots und Videos in jedem Spiel wurden für die neue Switch-Firmware 15.0.0 aktualisiert.

Support for firmwares 15.0

DBI ist (nicht nur) ein klasse NSP-Installer, der NSP, NSZ, XCIs und XCZs von der SD-Karte, per USB oder FTP von einem PC oder von einem angeschlossenen USB-Massenspeichergerät installieren kann. Funktioniert nicht mit der Firmware 21.0.0, wir empfehlen Sphaira.

DBI lässt sich nun mit einer USB-Tastatur bedienen, womit sich auch super Dateien im neuen HEX-Editor bearbeiten lassen. Nicht-gesplittete RAR-Dateien ohne Passwort können entpackt werden und CBR/CBZ lassen sich öffnen, was DBI zum Comic-/Manga-Reader macht!

* Added support for external keyboard * Added support for editing in hex-mode. For enter edit mode press enter on external keyboard or (R3) * Added basic rar support (multivolume archives and archives with password are not supported) * Added support for CBR/CBZ, so you can use DBI as comix reader (L/R for rotating, LZ/RZ for next/previews image, R3 for zoom, same as image reader) * At the start, it is now scanned and cached in the background stream of info on installed applications (with a switchable indication). You don't have to wait until the end, you can start working right away.

Nintendo Switch, Nintendo Switch: Update bootloader, cfw, patches

Hier ist euer Rundum-Sorglos-Paket für die neue Switch-Firmware 15.0.0!

Signatur-Patches für Custom Firmware zur Installation von unsignierten NSPs und konvertierten XCIs.

In Atmosphère wurde neben der Unterstützung von 15.0.0 noch ein Fehler behoben, bei dem der "Nintendo"-Ordner bei einem EmuMMC im falschen Pfad abgelegt wurde – solltet ihr betroffen sein, wird dieser automatisch an die richtige Stelle verschoben.

Bei hekate wird nun ein animierter Ticker beim Bootlogo angezeigt, falls die Boot-Verzögerung eingeschaltet ist. Wer ein eigenes Bootlogo verwendet, kann diesen mit der Option "noticker=1" unter "[config]" in der INI ausstellen. Auf Mariko-Geräten wird "Auto HOS Power Off" automatisch aktiviert – bestehende Nutzer können dies selbst unter "Nyx" -> "Options" aktivieren. Ein experimentelles schwarzes Theme kann in den Nyx-Einstellungen aktiviert werden, was sich eher an Nutzer mit einer OLED-Switch richtet (hier wird nach wie vor ein Modchip benötigt). Näheres findet ihr in den Quellen-Links. Natürlich funktioniert hekate auch mit der neuen Firmware 15.0.0.

3DS, 3DS: Update, Nintendo Switch, Nintendo Switch: Update, vWii, Wii, Wii: Update emulator, gameboy advance, gba

Cheats werden jetzt endlich mit einer richtigen Oberfläche unterstützt, in der Cheats eingegeben und (de-)aktiviert werden können. Ferner wurde die Emulation und insbesondere die Audio-Emulation, sowie die Unterstützung für Farbpaletten weiter verbessert.

Näheres findet ihr im umfangreichen Blogpost von endrift.

Dateimanager für die Switch, der injiziert werden kann und somit unabhängig vom System läuft.

Die Keys lassen sich auf der Firmware 15.0.0 wieder dumpen.

Hotfix for key dumping on firmware 15.0.0, brought to you by @FlyingBananaTree!

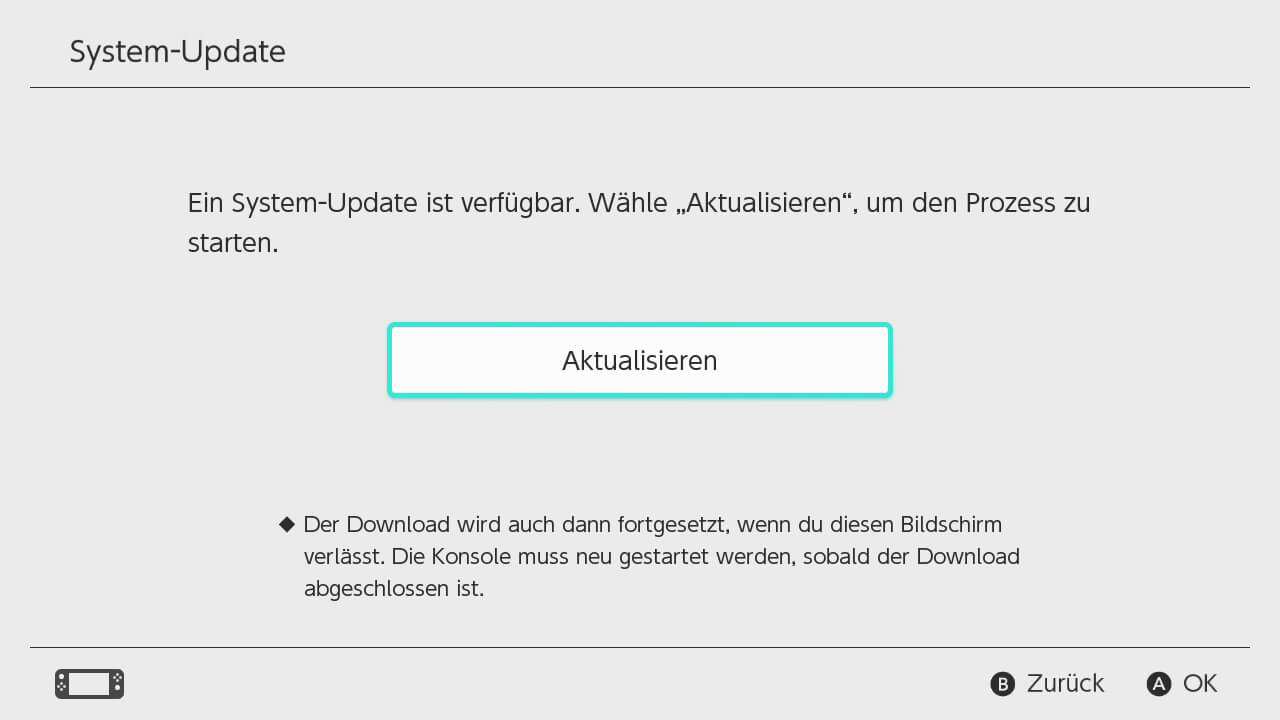

Nintendo hat ein neues System-Update mit der Nummer 15.0.0 für die Switch veröffentlicht.

Der Abschnitt "Bluetooth Audio" in den Systemeinstellungen wurde verschoben und in der "Nintendo Switch Online" Applikation im HOME-Menü lassen sich nun Screenshots erstellen – aber keine Videos. Intern wurden alle Systemmodule aktualisiert, was die Versionsnummer rechtfertigt.

Update, 11.10.22, 21:57 Uhr: Es wurde auch ein weiterer eFUSE gebrannt (danke an Dash Recorder für den Hinweis!).

Nintendo Switch, Nintendo Switch: Update bluetooth, controller

Das Wii Balance Board (experimentell) und der 8bitdo SN30 Pro Xbox Cloud Gaming Controller mit der Firmware 2.xx werden nun unterstützt. Wer die Einstellung "disable_sony_leds" genutzt hat, muss auf die neuen, Controller-spezifischen Einstellungen zurückgreifen, da sich der DualShock 4 und der DualSense nun getrennt einstellen lassen. Beim DualSense lassen sich auch die Vibrationsstärke und die Anzeige der Player-LEDs konfigurieren.

Einige Fehler in Bezug auf Wiimotes wurden behoben – hier fungieren die "1"- und "2"-Tasten jetzt auch als "L3" und "R3", wenn ein Classic Controller angesteckt ist. Auch werden Sony-Controller bei geringem Akku nicht mehr vorzeitig getrennt.

* Added experimental support for Wii Balance Board. * Added support for 8bitdo SN30 Pro Xbox Cloud Gaming controller running firmware 2.XX. * Added mc IPC service for future sysmodule interaction. * Added config option to disable Dualsense player LEDs. * Added config option to set Dualsense vibration intensity. * Split config option for disabling LED lightbar on sony controllers into separate settings for Dualshock4 and Dualsense. * Inverted logic for controller config options to match other boolean settings. * Fixed Dualsense player LEDs for controllers updated to newer firmware versions. * Disabled fade-in effect for Dualsense player LEDs. * Lowered default vibration intensity for Dualsense controllers to 50%. This should address user complaints of the vibration being too strong and getting picked up by the motion sensors in certain games. * Fixed a regression in Wii extension controller detection that caused WiiU Pro controllers to be incorrectly identified. * Wii MotionPlus extension is no longer initialised if motion controls have been disabled in module settings. * Wiimote buttons 1/2 now act as L3/R3 when a Classic Controller/ Classic Controller Pro extension is connected. * Tweaked battery level mapping for Sony controllers. Should hopefully reduce instances of controllers with low battery being immediately disconnected without warning. * Added mutex locks around some sensitive buffer accesses. May improve reliability when pairing controllers. * Updated npdm json to eliminate warnings when building from source.

3DS, 3DS: Update, Nintendo Switch, Nintendo Switch: Update, vWii, Wii, Wii U, Wii U: Update, Wii: Update emulator, libretro, multi-system

Auf dem 3DS lassen sich die CIAs wieder installieren und auf der Switch werden RWAV unterstützt. Zudem wurde das Menü etwas überarbeitet und einige Fehler behoben. Den vollen Changelog findet ihr auf GitHub.

UPDATE, 04.10.22, 16:10 Uhr: v1.11.1 behebt kleinere Fehler.

Nintendo hat soeben eine neue Nintendo Direct angekündigt.

Diese wird morgen, am 13. September 2022 um 16:00 Uhr auf YouTube ausgestrahlt. Sie dreht sich rund 40 Minuten primär um Nintendo-Switch-Spiele, die noch diesen Winter erscheinen.

DBI ist (nicht nur) ein klasse NSP-Installer, der NSP, NSZ, XCIs und XCZs von der SD-Karte, per USB oder FTP von einem PC oder von einem angeschlossenen USB-Massenspeichergerät installieren kann. Funktioniert nicht mit der Firmware 21.0.0, wir empfehlen Sphaira.

Diese Version hat es in sich! So lässt sich die Konfiguration direkt an der Konsole editieren und installierte Spiele können auf die microSD gedumpt werden. Auch kann sich DBI mit einem FTP-Server verbinden. LayeredFS-Mods können in eine "romfs.bin"-Datei gepackt werden und Datei-Operationen lassen sich mit "B" abbrechen. Im FTP-Server-Modus lässt sich das Display abschalten und das Scannen von Titeln über MTP wurde beschleunigt. Das Gleiche gilt auch für das Öffnen von Bildern und die Übertragung per USB 3.0.

Mehr findet ihr im umfangreichen Changelog!

* added convenient editing of the application config from the console itself, * dump installed games on microSD, * connection to a remote FTP server, * the ability to pack LFS mods into 1 romfs.bin file from the Browse installed applications menu to speed up loading and increase performance, with unpacking support, * quick opening of the LFS folder from the game menu, * the ability to interrupt copying / transferring files with the B button, * optionally turn off the display in FTP server mode, * added Update all titles button in the context menu to auto-update installed games from all (microSD/USB/HTTP/FTP) available sources, * smart rescanning of titles when entering MTP to save connection time, * reduced memory consumption when working with compressed .NSZ, * greatly accelerated loading when viewing image files with libjpeg-turbo, * support for exceptions in the handling of non-ASCII file names, * autosave text logs after scanning games in 'Check for title updates', * network sockets were optimized, and two configurable transfer modes in HTTP, chunks or stream, * increased speed over USB 3.0 MTP with additional. displayed information. * current fixes and bug fixes.

Nintendo hat erneut die Schimpfwörter-Liste für die Switch aktualisiert.

Ein solches Update erfolgt automatisch und ohne Zutun des Nutzers (falls keine Updates blockiert werden). Es hat keine Auswirkungen auf Atmosphère oder sonstigen Homebrew-Anwendungen und wird auch nicht die System-Version ändern.

Und nein, das Update hat nichts mit Denuvo zu tun, keine Ahnung wie man auf diese abstruse Verbindung kommt. In Zukunft werde ich für diese Updates auch keinen Beitrag mehr erstellen.

Nintendo Switch, Nintendo Switch: Update arcade, emulator, nes, sega, snes

pFBN unterstützt jetzt den aktuellen FBNeo-Core; auch wurde ein Memory-Leak beim Beenden der Emulation und einige Kompatibilitätsprobleme behoben. In allen Emulatoren sollten sich Favoriten wieder korrekt hinzufügen lassen und der ROM-Pfad wird wieder zurückgesetzt, wenn er nicht mehr existiert.

* pfbn: support latest fbneo core (25f8e93) * pfbn: fix memory leak on stop * pfbn: fix default dip switch values (fix red hearth, some megadrive games… * common: fix adding favorites in some cases * common: revert roms paths to default if not available * pnes/vita: should fix zip loading * android: add android support (wip)

Nintendo Switch, Nintendo Switch: Update dreamcast, emulator, naomi, sega

Diese Version unterstützt das Arcade-Board "NAOMI 2" und den Card-Reader für Initial D. Der Netzwerk-Support für Club Kart, Initial D und King of Route 66 wurde verbessert und der Naomi-EEPROM wird automatisch konfiguriert. Zudem wurden Widescreen-Cheats für das Naomi hinzugefügt.

* Naomi 2 support * Card reader emulation (Initial D) * Better Naomi networking. Network support for club kart, initial D, king of route 66 * Maximum Speed cabinet linking emulation * Auto configuration of Naomi EEPROM (region, cabinet type, free play, etc.) * Naomi widescreen cheats * macOS: breakpad support * Native Depth Interpolation option fixes many rendering issues with AMD GPUs

Kentjhall hat Horizon Linux vorgestellt. Dabei handelt es sich um einen gepatchten ARM64-Linux-Kernel, in dem einige der System-Calls von Horizon (dem Betriebssystem der Switch) integriert wurden. Zudem hat er einige Teile des Switch-Emulators yuzu wiederverwendet und einen Systemd-Service mit dem Namen "mizu" programmiert, bei dem die bekannten System-Services der Switch permanent emuliert im Hintergrund laufen. Mizu läuft also unter Horizon Linux.

Kentjhall hat Horizon Linux vorgestellt. Dabei handelt es sich um einen gepatchten ARM64-Linux-Kernel, in dem einige der System-Calls von Horizon (dem Betriebssystem der Switch) integriert wurden. Zudem hat er einige Teile des Switch-Emulators yuzu wiederverwendet und einen Systemd-Service mit dem Namen "mizu" programmiert, bei dem die bekannten System-Services der Switch permanent emuliert im Hintergrund laufen. Mizu läuft also unter Horizon Linux.

Die Motivation des Entwicklers ist, dass er Switch-Software nativ auf seinem Macbook Pro mit dem ARM-basierten Apple M1-Chip ausführen möchte, welches damit die selbe Architektur wie die Nintendo Switch aufweist. Insofern wird weniger Rechenleistung benötigt, da der Großteil nicht emuliert werden muss, sondern direkt nativ auf dem Chip laufen kann. Kent hat auch zwei Videos mit Homebrew-Software und Puyo Puyo Tetris hochgeladen, die in einem virtualisierten Fedora mit Horizon Linux laufen. Leider ist die Perfomance eher schlecht, da yuzus GPU-Emulation OpenGL 4.6 benötigt, welches von macOS nicht unterstützt wird und daher lediglich die CPU zur Grafik-Emulation benutzt wird. Bis virtuelle Maschinen auf macOS OpenGL 4.6 oder sogar Vulkan 1.1 unterstützen wird sich das auch nicht ändern.

Das alles ist natürlich nicht an macOS gekoppelt – so hat Kent auch ein Video hochgeladen, welches Puyo Puyo Tetris auf einem Jetson Nano Board zeigt, welches besagte OpenGL-Version unterstützt und daher GPU-beschleunigt läuft.

Eventuell wird er auch weiter daran arbeiten, wenn Interesse besteht – mehr technische Informationen findet ihr auf Reddit und die Repositorys für Horizon Linux und mizu auf GitHub.