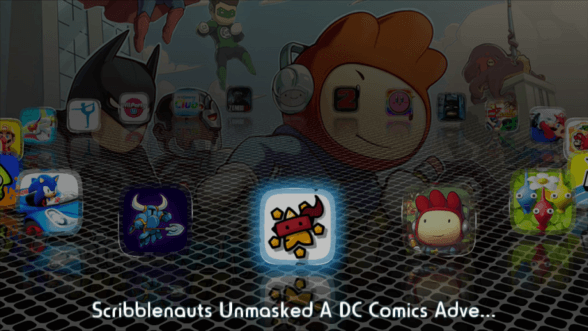

![]() Dazzozo vom Team SALT hat wie versprochen den Exploit für ein Humble Bundle Spiel veröffentlicht. Das Spiel ist Citizens of Earth

Dazzozo vom Team SALT hat wie versprochen den Exploit für ein Humble Bundle Spiel veröffentlicht. Das Spiel ist Citizens of Earth, das Bundle ist übrigens immer noch erhältlich!

Weiterlesen "humblehax: 3DS-Exploit Spiel ist Citizens of Earth" ➝

3DS, 3DS: Neu citizens of earth, exploit, homebrew, humble bundle

![]() Dazzozo vom Team SALT hat wie versprochen den Exploit für ein Humble Bundle Spiel veröffentlicht. Das Spiel ist Citizens of Earth

Dazzozo vom Team SALT hat wie versprochen den Exploit für ein Humble Bundle Spiel veröffentlicht. Das Spiel ist Citizens of Earth, das Bundle ist übrigens immer noch erhältlich!

Weiterlesen "humblehax: 3DS-Exploit Spiel ist Citizens of Earth" ➝

![]() Nintendo hat ein Update für alle Systeme der 3DS-Familie veröffentlicht, welches die Bezeichnung 11.0.0.-33 trägt. Kurzer Rundown:

Nintendo hat ein Update für alle Systeme der 3DS-Familie veröffentlicht, welches die Bezeichnung 11.0.0.-33 trägt. Kurzer Rundown:

Einer der Entwickler des SALT-Teams hat einen Tweet veröffentlicht, indem er allen, die an einem sekundären 3DS-Exploit interessiert sind, den Kauf des aktuellen Humble Friends of Nintendo Bundle empfiehlt.

Einer der Entwickler des SALT-Teams hat einen Tweet veröffentlicht, indem er allen, die an einem sekundären 3DS-Exploit interessiert sind, den Kauf des aktuellen Humble Friends of Nintendo Bundle empfiehlt.

Sekundärer Exploit heißt, dass man einen anderen Exploit benötigt, um diesen zu installieren. Dies ist z.B. bei der aktuellen Firmware 10.7 gut, da man so nicht immer Ocarina of Time oder Cubic Ninja im Kartenslot behalten muss.

UPDATE: Der Exploit wird kurz vor Ende erscheinen, der Exploit benötigt ein Spiel aus dem "Middle Tier", also muss mehr als der Durchschnitt gezahlt werden. Als Exploit-Spiel kämen daher nur folgende Spiele infrage: Rhythm Thief und der Schatz des Kaisers, Citizens of Earth oder Nano Assault EX. Das Bundle ist noch bis zum 10. Mai 2016, 20:00 Uhr verfügbar.

Danke an Tobs für den Hinweis!

![]() Die Exploits schießen gerade nur so aus dem Boden und jetzt hat das SALT-Team nach supermysterychunkhax einen weiteren, sekundären Exploit für VVVVVV veröffentlicht.

Die Exploits schießen gerade nur so aus dem Boden und jetzt hat das SALT-Team nach supermysterychunkhax einen weiteren, sekundären Exploit für VVVVVV veröffentlicht.

Weiterlesen "3DS: (v*)hax – Neuer sekundärer Exploit für VVVVVV" ➝

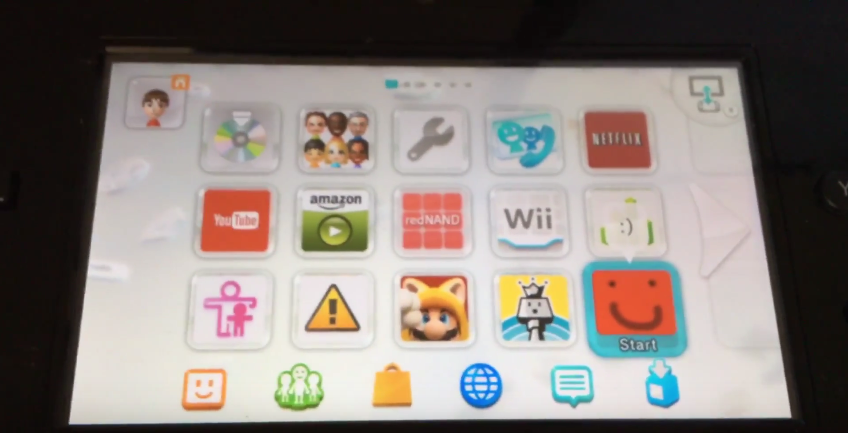

![]() Dimok hat seinen Wii U Homebrew Launcher aktualisiert.

Dimok hat seinen Wii U Homebrew Launcher aktualisiert.

3.0.0- und 3.1.0-Support wurden hinzugefügt, ebenso Sound-Support für 4.0.0 und 4.1.0. 5.5 wird theoretischerweise unterstützt, allerdings ist noch kein Kernel-Exploit vorhanden. Der Rest aus dem Changelog kam schon in RC1 vor.

- added official support for 3.0.0 and 3.1.0 with sound support - added official support for 4.0.0 and 4.1.0 with sound support - added official support for 5.5.x firmwares (only preparation still requires a kernel exploit for those firmwares) - one click link launch (no need to run the link twice or execute the exploit prior to launch (exception for 5.5.x)) - removed requirement of loadiine kernel memory mapping (any mapping is accepted as long as kernel_write is available) - fixed receive from wiiload and other application that send the elf header one byte at a time - improved OS driver exploit integrated - skip ELF files starting with '.' and '_' - added version string to main view - allow MP3 and WAV background musics (file has to be located at and called "homebrew_launcher/resources/bgMusic.ogg" for now even if its not an OGG file)

![]() Ja, was gibt es schöneres, als nach Hause zu kommen, seine Mails zu checken und dann erst mal Post von Google lesen zu müssen? Heute genau so geschehen!

Ja, was gibt es schöneres, als nach Hause zu kommen, seine Mails zu checken und dann erst mal Post von Google lesen zu müssen? Heute genau so geschehen!

UPDATE: Angelegenheit erledigt, Warnungen entfernt und alle sind wieder glücklich.

Weiterlesen "[UPDATE: Erledigt] Google stuft Wii U Homebrew Launcher als Malware ein" ➝

![]() Dimok hat den ersten Veröffentlichungskandidaten für seinen Wii U Homebrew Launcher veröffentlicht.

Dimok hat den ersten Veröffentlichungskandidaten für seinen Wii U Homebrew Launcher veröffentlicht.

Die Firmware 4.0.0 und 4.1.0 werden jetzt unterstützt. Theoretischerweise wird auch die aktuelle Firmware 5.5.0/5.5.1 unterstützt, allerdings ist der HBL ohne Kernel-Exploit nicht nutzbar. Der Link zum Payload muss nur noch einmal geöffnet werden, anstatt zweimal und ELFs können jetzt per Wiiload gesendet werden. Die Version wird jetzt auch im Loader angezeigt, alles weitere findet ihr im Changelog.

- added official support for 4.0.0 and 4.1.0 with proper sound support - added official support for 5.5.x firmwares (only preparation still requires a kernel exploit for those firmwares) - one click link launch (no need to run the link twice or execute the exploit prior to launch (exception for 5.5.x)) - removed requirement of loadiine kernel memory mapping (any mapping is accepted as long as kernel_write is available) - fixed receive from wiiload and other application that send the elf header one byte at a time - improved OS driver exploit integrated - skip ELF files starting with '.' and '_' - added version string to main view

![]() Cruel hat einen Homebrew Browser/Verwalter für den 3DS entwickelt: BrewMan!

Cruel hat einen Homebrew Browser/Verwalter für den 3DS entwickelt: BrewMan!

Mit BrewMan können neue 3DS-Homebrews mit einer schicken Benutzeroberfläche heruntergeladen und verwaltet werden. Ein Video ist auf YouTube verfügbar.

![]() Dimok hat einen Homebrew Launcher – ähnlich dem Homebrewkanal – und einen Port von ftpii für die Wii U veröffentlicht.

Dimok hat einen Homebrew Launcher – ähnlich dem Homebrewkanal – und einen Port von ftpii für die Wii U veröffentlicht.

Momentan NUR für Firmware 5.3.2 und 5.4.0.

DOWNLOAD WII U HOMEBREW LAUNCHER

DOWNLOAD FTPIIU

Mit dem Homebrew Launcher können ELF-Dateien direkt über ein grafisches Menü gestartet werden.

![]()

ftpiiu ist ein FTP-Server für die Wii U und ein Port von ftpii. Damit kann auf die SD-Karte in der Wii U zugegriffen werden, ohne sie an den PC stecken zu müssen. ftpiiu wird über den Homebrew Launcher gestartet.

![]() Smealum hat *hax 2.6 veröffentlicht. Das bezieht sich sowohl auf neue Payloads, als auch auf ein Update des Homebrew Launchers.

Smealum hat *hax 2.6 veröffentlicht. Das bezieht sich sowohl auf neue Payloads, als auch auf ein Update des Homebrew Launchers.

Man kann nun vom Homebrew Launcher direkt zurück ins HOME-Menü, ohne neu starten zu müssen. Allerdings ist das Feature noch experimentell. Zudem sind neue Payloads für 10.6 für z.B. NINJHAX 2.0 verfügbar. BrowserHax und HomeMenuHax funktionieren aber nicht auf 10.6!

![]()

Nintendo hat ein System-Update für den Nintendo 3DS veröffentlicht. Hier ein Überblick:

Mehr Infos in unserem WiiDatabase Wiki.

Smea, bekannt aus der 3DS-Homebrew-Szene, hat heute ein Video auf YouTube veröffentlicht, in dem er seine, plutoos, naehwerts, yellows8 und derreks Arbeiten an der Wii U zeigt. U.a. hat er bereits einen emuNAND und das Spiel yeti3D am Laufen. Eine Veröffentlichung soll man aber nicht erwarten.

Smea, bekannt aus der 3DS-Homebrew-Szene, hat heute ein Video auf YouTube veröffentlicht, in dem er seine, plutoos, naehwerts, yellows8 und derreks Arbeiten an der Wii U zeigt. U.a. hat er bereits einen emuNAND und das Spiel yeti3D am Laufen. Eine Veröffentlichung soll man aber nicht erwarten.

Dimok hat Loadiine GX2, eine einfach zu bedienende, grafische Oberfläche für Loadiine veröffentlicht. Loadiine ist ein Wii-U-Backup-Loader. Unterstützt werden die Firmware 5.3.2 und 5.4.0. Es kann zwischen einer Icon-Ansicht, einem Coverflow und einer Grid-Ansicht gewechselt werden.

Dimok hat Loadiine GX2, eine einfach zu bedienende, grafische Oberfläche für Loadiine veröffentlicht. Loadiine ist ein Wii-U-Backup-Loader. Unterstützt werden die Firmware 5.3.2 und 5.4.0. Es kann zwischen einer Icon-Ansicht, einem Coverflow und einer Grid-Ansicht gewechselt werden.

Dimok ist übrigens auch der Hauptentwickler des USB Loader GX und WiiXplorer (gewesen), also schon jemand der bekannt sein sollte.

Weiterlesen "Loadiine GX2 – grafische Oberfläche für Loadiine veröffentlicht" ➝

![]() Jup, noch ein 3DS-Update. Natürlich wie immer nicht updaten!

Jup, noch ein 3DS-Update. Natürlich wie immer nicht updaten!